Vụ hack này là vụ trộm tiền điện tử lớn nhất trong lịch sử. Bybit hiện đang tích cực làm việc với các chuyên gia trong ngành như Chainlysis để theo dõi các tài sản bị đánh cắp và

Công ty cũng đã triển khai chương trình bồi thường phục hồi để bồi thường cho những cá nhân giúp phục hồi tài sản lên tới 10% số tiền thu hồi được. Chainalysis đã công bố một báo cáo nêu chi tiết cách lỗ hổng xảy ra và những kẻ tấn công đã sử dụng những gì

Công ty đã công bố cách thức các chiến thuật, kỹ thuật và quy trình (TTP) mà thợ đào tiền điện tử sử dụng có liên quan đến Triều Tiên và Chainalysis đang hợp tác với Bybit và cơ quan thực thi pháp luật để giúp thu hồi tiền.

Tôi. Vụ tấn công Bybit thể hiện sự tiến hóa trong chiến thuật mà tội phạm mạng quốc gia sử dụng. Cụ thể, tin tặc có liên hệ với Triều Tiên đang sử dụng những phương pháp nào?

Bạn có thể xem nó có ở đó không. Gần đây, Chainalysis đã công bố Báo cáo về tội phạm tài sản ảo năm 2025, trong đó nêu rõ các tin tặc có liên quan đến Triều Tiên sẽ chịu trách nhiệm cho khoảng 20 vụ tấn công vào năm 2023.

Năm 2020, 660,5 triệu đô la (khoảng 98,8 tỷ yên) đã bị đánh cắp và năm 2024, 1,34 tỷ đô la (khoảng 200,4 tỷ yên) đã bị đánh cắp trong 47 vụ tấn công, gấp đôi số tiền bị đánh cắp trong một năm (1

02,88%). Vụ tấn công Bybit ước tính gây thiệt hại khoảng 160 triệu đô la (khoảng 2,5 tỷ đô la Mỹ) nhiều hơn tổng số tiền bị tin tặc Triều Tiên đánh cắp trong cả năm 2024 chỉ bằng một vụ tấn công.

Thiệt hại lên tới 3,9 tỷ yên. Cuộc tấn công này là ví dụ điển hình về chiến thuật tấn công mạng thường được Triều Tiên sử dụng. Tin tặc sử dụng các cuộc tấn công kỹ thuật xã hội để tiếp cận mục tiêu của chúng và tiếp cận các thông tin phức tạp

Các kỹ thuật rửa tiền được sử dụng để che giấu số tiền bị đánh cắp. Trên thực tế, số tiền bị đánh cắp trong vụ việc Bybit đã được gom lại tại cùng địa chỉ với số tài sản bị tịch thu trong các vụ tấn công khác liên quan đến Triều Tiên.

Đây là bằng chứng nữa cho thấy vụ việc này là hành động được nhà nước bảo trợ. Dưới đây là phân tích từng bước về diễn biến vụ tấn công Bybit.

1. Xâm nhập ban đầu thông qua các kỹ thuật kỹ thuật xã hội Tin tặc đã thực hiện một cuộc tấn công lừa đảo để lừa những người ký ví lạnh. Giao diện người dùng

Sau đó, kẻ tấn công xâm nhập vào blockchain và lừa người dùng ký vào các giao dịch thay đổi hợp đồng ví đa chữ ký an toàn thành hợp đồng độc hại. 2. Chuyển Ethereum trái phép

Trong quá trình chuyển Ethereum thông thường từ ví lạnh sang ví nóng của Bybit, những kẻ tấn công đã đánh cắp 401.000 token Ethereum, trị giá khoảng 1,5 tỷ đô la vào thời điểm đó.

Họ đã chặn 0 ETH và chuyển vào một địa chỉ mà họ kiểm soát. 3. Phân tán tài sản thông qua các ví trung gian Tài sản bị đánh cắp được chuyển qua một mạng lưới phức tạp các địa chỉ trung gian,

Đây là một kỹ thuật phổ biến để che giấu đường đi của tiền và gây khó khăn cho các nhà phân tích blockchain trong việc theo dõi chúng. 4. Hoán đổi mã thông báo và rửa tiền

Những kẻ tấn công đã đổi phần lớn số ETH bị đánh cắp lấy các token khác như BTC (Bitcoin), DAI (Daicoin) và phân phối tiền điện tử thông qua các sàn giao dịch phi tập trung (DEEX).

X), cầu nối chuỗi chéo và dịch vụ hoán đổi tức thời không có thủ tục KYC đã được sử dụng để di chuyển tài sản qua nhiều mạng lưới.

5. Quỹ nhàn rỗi và rửa tiền có chiến lược Hầu hết số tiền bị đánh cắp đều được giữ nguyên tại nhiều địa chỉ. đây là,

Một chiến lược phổ biến mà các tin tặc có liên quan đến Triều Tiên sử dụng là tránh bị theo dõi bằng cách để tiền ở trạng thái chờ sau một sự cố có rủi ro cao, thay vì rửa tiền ngay lập tức cho đến khi sự giám sát được nới lỏng.

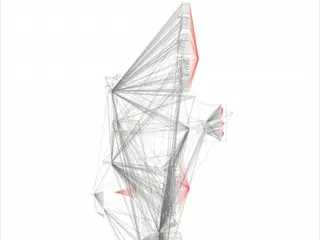

Đó là ý định. Biểu đồ Chainlysis Reactor cho thấy quá trình rửa tiền phức tạp cho đến nay. Biểu đồ này hiển thị các địa chỉ trung gian, trao đổi mã thông báo,

Nó cũng minh họa cho nỗ lực che giấu số tiền bị đánh cắp thông qua mạng lưới chuyển tiền xuyên chuỗi phức tạp và những hiệu ứng lan tỏa mà sự cố này sẽ gây ra trên toàn hệ sinh thái tài sản tiền điện tử.

Bất chấp mức độ nghiêm trọng của cuộc tấn công Bybit, tính minh bạch vốn có của blockchain tạo ra rào cản đáng kể đối với những kẻ xấu cố gắng rửa tiền đánh cắp. giấm

Tất cả các giao dịch đều được ghi lại trên sổ cái công khai, cho phép các cơ quan chức năng và công ty an ninh mạng theo dõi và giám sát các hoạt động bất hợp pháp theo thời gian thực.

Chainalysis gần đây cũng đã mua lại Hexagate và Alteriya để tăng cường hơn nữa khả năng bảo mật và phát hiện gian lận, cung cấp các giải pháp tiên tiến hơn

Bây giờ chúng ta có thể ứng phó với những mối đe dọa này. Sự hợp tác trên toàn hệ sinh thái tài sản ảo là điều cần thiết để giải quyết các mối đe dọa. Lời hứa của Bybit sẽ bồi thường cho khách hàng về những tổn thất của họ và Blockchain

"Sự hợp tác chặt chẽ của chúng tôi với các chuyên gia từ Jenkins Forensics chứng minh tầm quan trọng mà ngành của chúng tôi đặt vào sự hỗ trợ và khả năng phục hồi lẫn nhau. Với sự tham gia của tất cả các chuyên gia, cộng đồng tiền điện tử sẽ có được sự hỗ trợ cao.

Điều này sẽ tăng cường khả năng phòng thủ chống lại các cuộc tấn công mạng và tạo ra một môi trường tài chính kỹ thuật số an toàn hơn. Chainalytics là công ty hàng đầu thế giới về phân tích dữ liệu, có đội ngũ, khách hàng và đối tác ở khắp các khu vực công và tư.

"Chúng tôi đang làm việc với các đối tác để hỗ trợ nhiều biện pháp tịch thu và thu hồi tài sản nhằm ứng phó với cuộc tấn công này. Họ đã hợp tác với nhiều bên để điều tra vụ đánh cắp 4.000 đô la từ Bybit.

Công ty đã đóng băng hơn 57 tỷ đô la (khoảng 57 tỷ won) tiền quỹ và sẽ tiếp tục làm việc với các tổ chức khu vực công và tư để tịch thu càng nhiều tài sản càng tốt.

2025/02/25 16:49 KST

Copyright(C) BlockchainToday wowkorea.jp 117